Questo documento descrive gli audit log creati dai Controlli di servizio VPC nell'ambito Audit log di Cloud.

Panoramica

I servizi Google Cloud scrivono audit log per aiutarti a rispondere alle domande: cosa, dove e quando?" all'interno delle tue risorse Google Cloud.

I progetti Google Cloud contengono solo gli audit log per le risorse che si trovano direttamente al loro interno. Altre risorse Google Cloud, ad esempio cartelle, organizzazioni e account di fatturazione, contengono i log di controllo l'entità stessa.

Per una panoramica generale di Cloud Audit Logs, consulta Panoramica di Cloud Audit Logs. Per una comprensione più approfondita del formato degli audit log, consulta Informazioni sui log di controllo.

Log di controllo disponibili

Per i Controlli di servizio VPC sono disponibili i seguenti tipi di audit log:

-

Audit log dei criteri negati

Indica quando un utente o un servizio all'account è negato l'accesso a causa di una violazione delle norme di sicurezza. Il nome del servizio e il nome del metodo negli audit log dei criteri negati indicano i nomi della risorsa rifiutata dall'account utente o di servizio a cui accedono.

Non puoi disabilitare gli audit log dei criteri negati. Tuttavia, puoi aggiungere seguendo filtro di esclusione nel sink

_Defaultda escludere Audit log dei criteri negati:LOG_ID("cloudaudit.googleapis.com/policy"). Puoi anche disabilita il sink_Defaultper Cloud Logging, che impedisce il routing dei log al bucket_Default.

Per una descrizione più completa dei tipi di audit log, consulta Tipi di audit log.

Operazioni con audit

La tabella seguente riassume le operazioni API corrispondenti a ciascun audit log digita in Controlli di servizio VPC:

| Categoria di audit log | Metodi dei Controlli di servizio VPC |

|---|---|

| Audit log dei criteri negati | Sono supportati i metodi dei servizi che si integrano con i Controlli di servizio VPC. |

Contenuti dei record del log di controllo

Ogni record dell'audit log contiene informazioni che possono essere divise in due principali categorie: le informazioni sulla chiamata originale e le informazioni violazioni dei criteri di sicurezza. Viene compilato dall'API VPC Service Controls come segue:

| Campo audit log | Descrizione |

|---|---|

serviceName |

Il servizio a cui l'accesso è limitato da un perimetro di servizio. La a questo servizio ha violato un controllo dei Controlli di servizio VPC ed è nella creazione di questo audit log. |

methodName

|

Il nome della chiamata al metodo che ha generato il criterio di sicurezza

violazione descritta nel record. Spesso, methodName è il

metodo associato al servizio Google Cloud specificato nel

campo serviceName.

|

authenticationInfo.principalEmail

|

L'indirizzo email dell'account utente o di servizio che ha effettuato la richiesta. Alcuni indirizzi email potrebbero essere oscurati. Per ulteriori informazioni, consulta Identità chiamante nei log di controllo. |

resourceName

|

La risorsa Google Cloud specificata nella richiesta originale inviata dal client.

resourceName può essere un progetto, una cartella, un'organizzazione o un

come un bucket Google Cloud.

|

requestMetadata.callerIp |

L'indirizzo IP della persona che chiama.

Se la chiamata proviene da internet,

Se la chiamata proviene da una VM di Compute Engine,

Se la chiamata proviene dalla rete di produzione interna di Google,

il valore in questo campo è |

request_metadata.caller_network

|

Il nome della rete dell'utente che chiama. Questo valore viene impostato solo se il progetto host di rete appartiene alla stessa organizzazione Google Cloud progetto a cui appartiene la risorsa a cui si accede. Per ulteriori informazioni, vedi Reti VPC. |

status

|

Lo stato generale della gestione di un'operazione descritta nel record. |

metadata

|

Le informazioni sulla violazione dei criteri di sicurezza. |

metadata.resourceNames |

I nomi delle risorse coinvolte nella violazione del criterio di sicurezza descritta nel registro. |

metadata.dryRun

|

Un valore booleano che è True se l'audit log

per il controllo dei criteri di prova.

|

metadata.vpcServiceControlsUniqueId

|

L'identificatore univoco della violazione dei Controlli di servizio VPC descritta in record. |

metadata.violationReason

|

Il motivo della violazione. Ad esempio:

RESOURCE_NOT_IN_SAME_SERVICE_PERIMETER indica che

risorse a cui si accede non appartengono allo stesso perimetro di servizio.

|

metadata.securityPolicyInfo

|

Il nome del perimetro di servizio per cui si è verificata la violazione e l'identificatore univoco dell'organizzazione a cui appartiene il perimetro. |

metadata.egressViolations

|

Una violazione in uscita si verifica in genere quando una richiesta non va a buon fine perché l'origine è protetta da un perimetro di servizio e la risorsa di destinazione si trova all'esterno perimetrale. L'origine può essere un progetto o una rete VPC. |

metadata.ingressViolations |

Il tipo di violazione. Spesso, questa violazione si verifica se la richiesta accedere a una risorsa di destinazione protetta da un perimetro di servizio. Fonte può essere un progetto o una rete VPC. Questo campo contiene una struttura che spiega la violazione del traffico in entrata. |

metadata.accessLevels

|

Tutti i livelli di accesso corrispondenti dell'organizzazione appartenente alla stessa

criterio di accesso. Questi livelli di accesso potrebbero non essere specificati nella

e quindi può causare NO_MATCHING_ACCESS_LEVEL

violazione delle norme.

|

metadata.intermediateServices

|

L'elenco dei servizi coinvolti nella catena di richieste. Questo campo è vuoto per le richieste avviate dall'utente. |

metadata.deviceState

|

Lo stato del dispositivo che crea la richiesta

sia abilitato. Il valore predefinito per questo campo è Unknown.

|

Formato degli audit log

Le voci di audit log includono i seguenti oggetti:

La voce di log stessa, che è un oggetto di tipo

LogEntry. Di seguito vengono riportati alcuni campi utili:logNamecontiene l'ID risorsa e il tipo di audit log.resourcecontiene il target dell'operazione controllata.timeStampcontiene l'ora dell'operazione controllata.protoPayloadcontiene le informazioni controllate.

I dati del logging di controllo, che sono un oggetto

AuditLogconservato in nel campoprotoPayloaddella voce di log.Informazioni di audit facoltative e specifiche del servizio, che sono un valore . Per le integrazioni precedenti, questo oggetto è contenuto nel campo

serviceDatadell'oggettoAuditLog; le integrazioni successive utilizzano il campometadata.

Per gli altri campi in questi oggetti e come interpretarli, rivedi Informazioni sui log di controllo.

Nome log

I nomi dei log di Cloud Audit Logs includono identificatori di risorse che indicano Progetto Google Cloud o altra entità Google Cloud proprietaria dell'audit log e se il log contiene attività di amministrazione, accesso ai dati, criterio negato o degli audit log degli eventi di sistema.

Di seguito sono riportati i nomi dei log di controllo, incluse le variabili per gli identificatori delle risorse:

projects/PROJECT_ID/logs/cloudaudit.googleapis.com%2Factivity projects/PROJECT_ID/logs/cloudaudit.googleapis.com%2Fdata_access projects/PROJECT_ID/logs/cloudaudit.googleapis.com%2Fsystem_event projects/PROJECT_ID/logs/cloudaudit.googleapis.com%2Fpolicy folders/FOLDER_ID/logs/cloudaudit.googleapis.com%2Factivity folders/FOLDER_ID/logs/cloudaudit.googleapis.com%2Fdata_access folders/FOLDER_ID/logs/cloudaudit.googleapis.com%2Fsystem_event folders/FOLDER_ID/logs/cloudaudit.googleapis.com%2Fpolicy billingAccounts/BILLING_ACCOUNT_ID/logs/cloudaudit.googleapis.com%2Factivity billingAccounts/BILLING_ACCOUNT_ID/logs/cloudaudit.googleapis.com%2Fdata_access billingAccounts/BILLING_ACCOUNT_ID/logs/cloudaudit.googleapis.com%2Fsystem_event billingAccounts/BILLING_ACCOUNT_ID/logs/cloudaudit.googleapis.com%2Fpolicy organizations/ORGANIZATION_ID/logs/cloudaudit.googleapis.com%2Factivity organizations/ORGANIZATION_ID/logs/cloudaudit.googleapis.com%2Fdata_access organizations/ORGANIZATION_ID/logs/cloudaudit.googleapis.com%2Fsystem_event organizations/ORGANIZATION_ID/logs/cloudaudit.googleapis.com%2Fpolicy

Nome servizio

I log di controllo di VPC Service Controls utilizzano i nomi dei servizi dei servizi integrati con VPC Service Controls.

Per un elenco di tutti i nomi dei servizi dell'API Cloud Logging e i relativi nomi tipo di risorsa monitorata, consulta Mappa i servizi alle risorse.

Tipi di risorse

Gli audit log dei Controlli di servizio VPC utilizzano i tipi di risorse supportati dai servizi che si integrano con i Controlli di servizio VPC.

Per un elenco di tutti i tipi di risorse monitorate di Cloud Logging e informazioni descrittive, consulta Tipi di risorse monitorate.

Identità chiamante

L'indirizzo IP del chiamante è mantenuto nel campo RequestMetadata.caller_ip di

l'oggetto AuditLog. Il logging potrebbe oscurare determinate

le identità dei chiamanti e gli indirizzi IP.

Per informazioni sulle informazioni oscurate nei log di controllo, consulta Identità chiamante nei log di controllo.

Abilitazione degli audit log

Gli audit log per le attività di amministrazione sono sempre abilitati; non puoi disabilitarle.

Autorizzazioni e ruoli

I ruoli e le autorizzazioni IAM determinano la tua capacità di accedere ai dati degli audit log nelle risorse Google Cloud.

Quando decidi quali autorizzazioni e ruoli specifici per la registrazione si applicano al tuo caso d'uso, tieni presente quanto segue:

Il ruolo Visualizzatore log (

roles/logging.viewer) ti concede l'accesso di sola lettura a Audit log delle attività di amministrazione, dei criteri negati e degli eventi di sistema. Se disponi solo di questo ruolo, non puoi visualizzare gli audit log di accesso ai dati nel bucket_Default.il ruolo Visualizzatore log privati

(roles/logging.privateLogViewer) include autorizzazioni contenute inroles/logging.viewer, oltre alla possibilità Audit log degli accessi ai dati nel bucket_Default.Tieni presente che se questi log privati sono archiviati in bucket definiti dall'utente, l'utente che dispone delle autorizzazioni per leggere i log nei bucket può leggere logaritmi. Per ulteriori informazioni sui bucket di log, consulta Panoramica su routing e archiviazione.

Per saperne di più sulle autorizzazioni e i ruoli IAM che si applicano ai dati degli audit log, Controllo dell'accesso con IAM.

Visualizza i log

Puoi eseguire query su tutti i log di controllo o su quelli in base al

nome del log di controllo. Il nome dell'audit log include

identificatore di risorsa

del progetto, della cartella, dell'account di fatturazione o

organizzazione per la quale vuoi visualizzare le informazioni di audit logging.

Le tue query possono specificare campi LogEntry indicizzati e, se utilizzi

alla pagina Analisi dei log, che supporta le query SQL, puoi

visualizzare i risultati della query sotto forma di grafico.

Per ulteriori informazioni su come eseguire query sui log, consulta le pagine seguenti:

- Crea query in Esplora log.

- Esegui query e visualizza i log in Analisi dei log.

- Query di esempio per approfondimenti sulla sicurezza.

Console

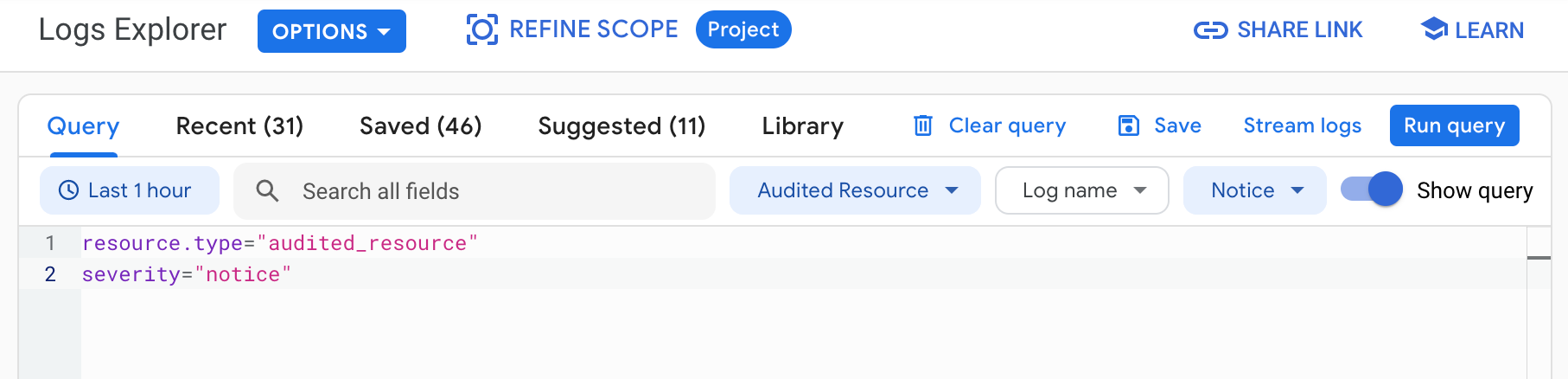

Nella console Google Cloud, puoi utilizzare Esplora log per recuperare le voci di audit log per il progetto, la cartella o organizzazione:

-

Nella console Google Cloud, vai alla pagina Esplora log:

Se utilizzi la barra di ricerca per trovare questa pagina, seleziona il risultato con il sottotitolo Logging.

Seleziona un progetto, una cartella o un'organizzazione Google Cloud esistente.

Per visualizzare tutti gli audit log, inserisci una delle seguenti query nel campo dell'editor query e quindi fai clic su Esegui query:

logName:"cloudaudit.googleapis.com"

protoPayload."@type"="type.googleapis.com/google.cloud.audit.AuditLog"

Per visualizzare gli audit log per una risorsa e un tipo di audit log specifici, Nel riquadro Query Builder, procedi nel seguente modo:

In Tipo di risorsa, seleziona la risorsa Google Cloud la cui di controllo degli audit log che vuoi visualizzare.

In Nome log, seleziona il tipo di audit log che vuoi visualizzare:

- Per gli audit log per le attività di amministrazione, seleziona attività.

- Per gli audit log di accesso ai dati, seleziona data_access.

- Per gli audit log degli eventi di sistema, seleziona system_event.

- Per gli audit log relativi ai criteri negati, seleziona policy.

Fai clic su Esegui query.

Se non vedi queste opzioni, significa che non sono presenti audit log di del tipo disponibile nel progetto, nella cartella o dell'organizzazione.

Se riscontri problemi quando cerchi di visualizzare i log nel Esplora log, controlla risoluzione dei problemi informazioni.

Per ulteriori informazioni sull'esecuzione di query utilizzando Esplora log, consulta Crea query in Esplora log. Per informazioni sul riepilogo delle voci di log in Esplora log con Gemini, vedi Riepilogare le voci di log con l'assistenza di Gemini.

gcloud

Google Cloud CLI fornisce un'interfaccia a riga di comando l'API Logging. Fornisci un identificatore di risorsa valido in ciascun log i nomi degli utenti. Ad esempio, se la query include un valore PROJECT_ID, allora il valore l'identificatore del progetto che fornisci deve fare riferimento all'elemento attualmente selezionato progetto Google Cloud.

Per leggere le voci di audit log a livello di progetto Google Cloud, esegui il seguente comando:

gcloud logging read "logName : projects/PROJECT_ID/logs/cloudaudit.googleapis.com" \

--project=PROJECT_ID

Per leggere le voci di audit log a livello di cartella, esegui questo comando:

gcloud logging read "logName : folders/FOLDER_ID/logs/cloudaudit.googleapis.com" \

--folder=FOLDER_ID

Per leggere le voci di audit log a livello di organizzazione, esegui questo comando :

gcloud logging read "logName : organizations/ORGANIZATION_ID/logs/cloudaudit.googleapis.com" \

--organization=ORGANIZATION_ID

Per leggere le voci di audit log a livello di account di fatturazione Cloud, esegui questo comando:

gcloud logging read "logName : billingAccounts/BILLING_ACCOUNT_ID/logs/cloudaudit.googleapis.com" \

--billing-account=BILLING_ACCOUNT_ID

Aggiungi il flag --freshness

al tuo comando per leggere i log risalenti a più di un giorno fa.

Per ulteriori informazioni sull'utilizzo di gcloud CLI, consulta

gcloud logging read

API

Quando crei le query, fornisci un identificatore di risorsa valido in ogni i nomi dei log. Ad esempio, se la query include un valore PROJECT_ID, l'identificatore del progetto che fornisci deve fare riferimento progetto Google Cloud.

Ad esempio, per utilizzare l'API Logging per visualizzare a livello di progetto di audit log, segui questi passaggi:

Vai alla sezione Prova questa API nella documentazione del metodo

entries.list.Inserisci quanto segue nella sezione Corpo della richiesta del modulo Prova questa API. Fai clic su questo modulo precompilato. compila automaticamente il corpo della richiesta, ma devi fornire un indirizzo PROJECT_ID in ciascuno dei nomi dei log.

{ "resourceNames": [ "projects/PROJECT_ID" ], "pageSize": 5, "filter": "logName : projects/PROJECT_ID/logs/cloudaudit.googleapis.com" }Fai clic su Execute (Esegui).

Query di esempio

Per utilizzare le query di esempio nella tabella seguente, completa questi passaggi:

Sostituisci le variabili nell'espressione di query con il tuo progetto informazioni, quindi copia l'espressione utilizzando l'icona degli appunti content_copy.

-

Nella console Google Cloud, vai alla pagina Esplora log:

Se utilizzi la barra di ricerca per trovare questa pagina, seleziona il risultato con il sottotitolo Logging.

Attiva Mostra query per aprire il campo dell'editor di query, quindi incolla il valore nel campo dell'editor di query:

Fai clic su Esegui query. I log corrispondenti alla tua query sono elencati nella sezione Query dei risultati.

Per trovare gli audit log per i Controlli di servizio VPC, utilizza le seguenti query nel Esplora log:

| Descrizione query | Espressione |

|---|---|

| Dettagli della violazione basati su un ID rifiuto | log_id("cloudaudit.googleapis.com/policy") severity=ERROR resource.type="audited_resource" protoPayload.metadata."@type"="type.googleapis.com/google.cloud.audit.VpcServiceControlAuditMetadata" protoPayload.metadata.vpcServiceControlsUniqueId="UNIQUE_ID" Sostituisci |

| Violazioni relative a un indirizzo IP | log_id("cloudaudit.googleapis.com/policy") severity=ERROR resource.type="audited_resource" protoPayload.metadata."@type"="type.googleapis.com/google.cloud.audit.VpcServiceControlAuditMetadata" protoPayload.requestMetadata.callerIp="IP_ADDRESS" Sostituisci |

| Violazioni relative a un servizio | log_id("cloudaudit.googleapis.com/policy") severity=ERROR resource.type="audited_resource" protoPayload.metadata."@type"="type.googleapis.com/google.cloud.audit.VpcServiceControlAuditMetadata" protoPayload.serviceName="SERVICE_NAME" Sostituisci |

| Modifica del livello di accesso apportata a un perimetro | logName="organizations/ORGANIZATION_ID/logs/cloudaudit.googleapis.com%2Factivity" severity=NOTICE protoPayload.serviceName="accesscontextmanager.googleapis.com" protoPayload.methodName="google.identity.accesscontextmanager.v1.AccessContextManager.UpdateServicePerimeter" -protoPayload.metadata.previousState:"ACCESS_LEVEL" protoPayload.request.servicePerimeter.status.accessLevels:"ACCESS_LEVEL" Sostituisci |

| Operazioni CRUD del perimetro | logName="organizations/ORGANIZATION_ID/logs/cloudaudit.googleapis.com%2Factivity" severity=NOTICE protoPayload.serviceName="accesscontextmanager.googleapis.com" protoPayload.methodName=~"google.identity.accesscontextmanager.v1.AccessContextManager.ServicePerimeter" protoPayload.request.servicePerimeter.name=~".PERIMETER_NAME$" PERIMETER_NAME con il nome del perimetro. |

| Operazioni CRUD a livello di accesso | logName="organizations/ORGANIZATION_ID/logs/cloudaudit.googleapis.com%2Factivity" severity=NOTICE protoPayload.serviceName="accesscontextmanager.googleapis.com" protoPayload.methodName=~"google.identity.accesscontextmanager.v1.AccessContextManager.AccessLevel" protoPayload.request.accessLevel.name=~".ACCESS_LEVEL$" |

| Creare e aggiornare le operazioni per le regole in entrata | logName="organizations/ORGANIZATION_ID/logs/cloudaudit.googleapis.com%2Factivity" protoPayload.serviceName="accesscontextmanager.googleapis.com" protoPayload.methodName=~"google.identity.accesscontextmanager.v1.AccessContextManager.ServicePerimeter" protoPayload.request.servicePerimeter.status.ingressPolicies:"" |

| Creare e aggiornare le operazioni per le regole di uscita | logName="organizations/ORGANIZATION_ID/logs/cloudaudit.googleapis.com%2Factivity" protoPayload.serviceName="accesscontextmanager.googleapis.com" protoPayload.methodName=~"google.identity.accesscontextmanager.v1.AccessContextManager.ServicePerimeter" protoPayload.request.servicePerimeter.status.egressPolicies:"" |

Audit log delle route

Puoi instradare gli audit log ai servizi supportati nello stesso modo in cui puoi eseguire il routing di altri tipi di log. Ecco Ecco alcuni motivi per cui potresti voler eseguire il routing degli audit log:

Per conservare gli audit log più a lungo o utilizzare funzionalità di ricerca più avanzate, puoi inoltrare delle copie degli audit log a Cloud Storage, BigQuery o Pub/Sub. Utilizzo Pub/Sub, puoi eseguire il routing ad altre applicazioni, repository di codice e a terze parti.

Per gestire i log di controllo in tutta l'organizzazione, puoi creare sink aggregati che possono di eseguire il routing dei log da uno o tutti i progetti Google Cloud nell'organizzazione.

Per istruzioni sui log di routing, consulta Esegui il routing dei log alle destinazioni supportate.

Prezzi

Per ulteriori informazioni sui prezzi, vedi Riepilogo dei prezzi di Cloud Logging.