Microsoft Windows Sysmon 데이터 수집

이 문서:

- 배포 아키텍처와 설치 단계 그리고 Microsoft Windows Sysmon 이벤트용 Google Security Operations 파서에서 지원하는 로그를 생성하는 데 필요한 구성을 설명합니다. Google Security Operations 데이터 수집에 대한 개요는 Google Security Operations에 데이터 수집을 참조하세요.

- 파서에서 원래 로그의 필드를 Google Security Operations 통합 데이터 모델 필드에 매핑하는 방식에 대한 정보가 포함됩니다.

이 문서의 정보는 WINDOWS_SYSMON 수집 라벨이 있는 파서에 적용됩니다. 수집 라벨은 원시 로그 데이터를 구조화된 UDM 형식으로 정규화하는 파서를 식별합니다.

시작하기 전에

권장 배포 아키텍처 검토

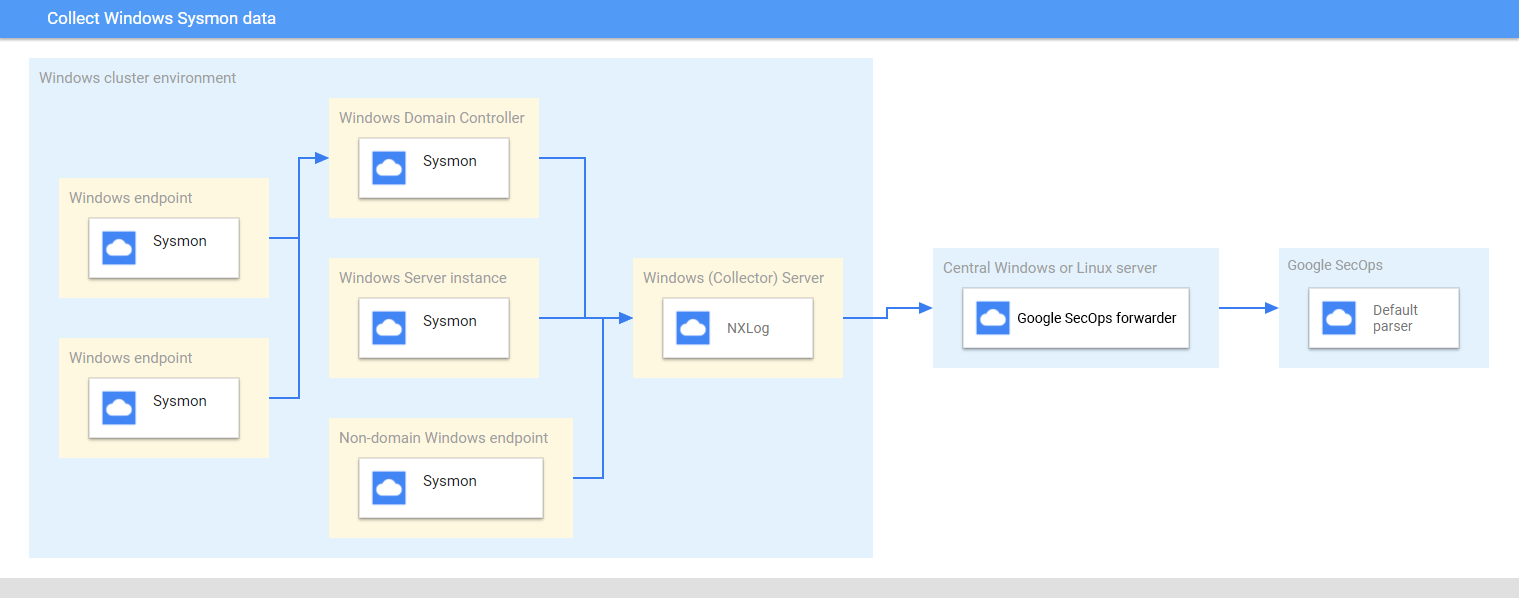

이 다이어그램은 Microsoft Windows Sysmon 데이터를 수집하고 Google Security Operations로 전송하기 위해 배포 아키텍처에서 권장되는 핵심 구성요소를 나타냅니다. 이 정보를 사용자 환경과 비교하여 이러한 구성요소가 설치되어 있는지 확인합니다. 각 고객 배포는 이 표현과 다르며, 더 복잡할 수 있습니다. 다음은 필수 항목입니다.

- 배포 아키텍처의 시스템은 UTC 시간대로 구성됩니다.

- Sysmon은 서버, 엔드포인트, 도메인 컨트롤러에 설치됩니다.

- 수집기 Microsoft Windows 서버는 서버, 엔드포인트, 도메인 컨트롤러에서 로그를 수신합니다.

배포 아키텍처의 Microsoft Windows 시스템은 다음을 사용합니다.

- 여러 기기에서 이벤트를 수집하기 위해 소스 시작 구독

- 원격 시스템 관리를 위한 WinRM 서비스

NXLog는 Google Security Operations 전달자로 로그를 전달하기 위해 수집기 창 서버에 설치됩니다.

Google Security Operations 전달자는 중앙 Microsoft Windows 서버 또는 Linux 서버에 설치됩니다.

지원되는 기기 및 버전 검토

Google Security Operations 파서는 다음 Microsoft Windows 서버 버전에서 생성된 로그를 지원합니다. Microsoft Windows Server는 Foundation, Essentials, Standard, Datacenter 버전으로 출시됩니다. 각 버전에서 생성된 로그의 이벤트 스키마는 다르지 않습니다.

- Microsoft Windows Server 2019

- Microsoft Windows Server 2016

- Microsoft Windows Server 2012

Google Security Operations 파서는 다음으로 생성된 로그를 지원합니다.

- Microsoft Windows 7 이상 클라이언트 시스템

- Sysmon 버전 13.24

Google Security Operations 파서는 NXLog Community 또는 Enterprise Edition에서 수집되는 로그를 지원합니다.

지원되는 로그 유형 검토

Google Security Operations 파서는 Microsoft Windows Sysmon에서 생성되는 다음 로그 유형을 지원합니다. 이러한 로그 유형에 대한 자세한 내용은 Microsoft Windows Sysmon 문서를 참조하세요. 영어 텍스트로 생성된 로그를 지원하며 영어가 아닌 언어로 생성된 로그에서는 지원되지 않습니다.

| 로그 유형 | 설명 |

|---|---|

| Sysmon 로그 | Sysmon 채널에는 27개의 이벤트 ID가 있습니다. (이벤트 ID: 1~26, 255) 이 로그 유형에 대한 설명은 Microsoft Windows Sysmon Events 문서를 참조하세요. |

Microsoft Windows 서버, 엔드포인트, 도메인 컨트롤러 구성

- 서버, 엔드포인트, 도메인 컨트롤러를 설치하고 구성합니다. 자세한 내용은 Microsoft Windows Sysmon Configuration 문서를 참조하세요.

- 수집기 Microsoft Windows 서버를 설정하여 여러 시스템에서 수집된 로그를 파싱합니다.

- 중앙 Microsoft Windows 또는 Linux 서버 설정

- UTC 시간대로 모든 시스템을 구성합니다.

- 수집기 Microsoft Windows 서버로 로그를 전달하도록 기기를 구성합니다.

- Microsoft Windows 시스템에서 소스 시작 구독을 구성합니다. 자세한 내용은 소스 시작 구독 설정을 참조하세요.

- Microsoft Windows 서버 및 클라이언트에서 WinRM을 사용 설정합니다. 자세한 내용은 Microsoft Windows 원격 관리 설치 및 구성을 참조하세요.

NXLog 및 Google Security Operations 전달자 구성

- 수집기 Microsoft Windows 서버에 NXLog를 설치합니다. Sysmon에서 로그를 수집하도록 NXLog 구성에 대한 정보를 포함한 NXLog 문서를 따르세요.

NXLog용 구성 파일을 만듭니다. im_mscreationlog 입력 모듈을 사용합니다. 다음은 NXLog 구성의 예입니다.

<hostname>및<port>값을 대상 중앙 Microsoft Windows 또는 Linux 서버에 대한 정보로 바꿉니다. 자세한 내용은 om_tcp 모듈에 대한 NXLog 문서를 참조하세요.define ROOT C:\Program Files (x86)\nxlog define SYSMON_OUTPUT_DESTINATION_ADDRESS <hostname> define SYSMON_OUTPUT_DESTINATION_PORT <port> define CERTDIR %ROOT%\cert define CONFDIR %ROOT%\conf define LOGDIR %ROOT%\data define LOGFILE %LOGDIR%\nxlog.log LogFile %LOGFILE% Moduledir %ROOT%\modules CacheDir %ROOT%\data Pidfile %ROOT%\data\nxlog.pid SpoolDir %ROOT%\data <Extension _json> Module xm_json </Extension> <Input windows_sysmon_eventlog> Module im_msvistalog <QueryXML> <QueryList> <Query Id="0"> <Select Path="Microsoft-Windows-Sysmon/Operational">*</Select> </Query> </QueryList> </QueryXML> ReadFromLast False SavePos False </Input> <Output out_chronicle_sysmon> Module om_tcp Host %SYSMON_OUTPUT_DESTINATION_ADDRESS% Port %SYSMON_OUTPUT_DESTINATION_PORT% Exec $EventTime = integer($EventTime) / 1000; Exec $EventReceivedTime = integer($EventReceivedTime) / 1000; Exec to_json(); </Output> <Route r2> Path windows_sysmon_eventlog => out_chronicle_sysmon </Route>중앙 Microsoft Windows 또는 Linux 서버에 Google Security Operations 전달자를 설치합니다. 전달자 설치 및 구성에 대한 자세한 내용은 Linux에서 전달자 설치 및 구성 또는 Microsoft Windows에서 전달자 설치 및 구성을 참조하세요.

Google Security Operations 전달자를 구성하여 로그를 Google Security Operations에 전송합니다. 다음은 전달자 구성의 예입니다.

- syslog: common: enabled: true data_type: WINDOWS_SYSMON Data_hint: batch_n_seconds: 10 batch_n_bytes: 1048576 tcp_address: 0.0.0.0:10518 connection_timeout_sec: 60NXLog 서비스를 시작합니다.

필드 매핑 참조: 기기 이벤트 필드에서 UDM 필드로

이 섹션에서는 파서가 원래 통합 로그 모델을 통합 데이터 모델(UDM) 필드에 매핑하는 방법을 설명합니다. 필드 매핑은 이벤트 ID별로 다를 수 있습니다.

일반 필드

| NXLog 필드 | UDM 필드 |

|---|---|

| UtcTime | metadata.event_timestamp |

| 카테고리 | security_result.summary 및 metadata.product_event_type |

| AccountName | principal.user.userid |

| 도메인 | principal.administrative_domain |

| RecordNumber | metadata.product_log_id |

| HostName | principal.hostname |

| UserID | principal.user.windows_sid |

| SeverityValue | security_result.severity |

| ProcessID | observer.process.pid |

| ProviderGuid | observer.asset_id |

| LogonId | principal.network.session_id |

| ThreadID | additional.fields.key set to thread_id and

value stored in additional.fields.value.string_value |

| Channel | additional.fields.key set to channel and

value stored in additional.fields.value.string_value |

| EventID | security_result.rule_name set to EventID: <EventID>metadata.product_event_type set to <Category> [<EventID>] |

이벤트 ID: 1

| NXLog 필드 | UDM 필드 |

|---|---|

metadata.event_type set to PROCESS_LAUNCH |

|

| RuleName | security_result.rule_name |

| UtcTime | metadata.event_timestamp |

| ProcessGuid | target.process.product_specific_process_id set to

SYSMON:<ProcessGuid> |

| ProcessId | target.process.pid |

| IntegrityLevel | The value for the field target.process.integrity_level_rid

is determined based on the value of the field IntegrityLevel as follows:

|

| Image | target.process.file.full_path |

| FileVersion | target.asset.software.version |

| Description | target.asset.software.description |

| Product | target.asset.software.name |

| Company | target.asset.software.vendor_name |

| CommandLine | target.process.command_line |

| CurrentDirectory | additional.fields.key set to current_directory and

value stored in additional.fields.value.string_value |

| User | Domain stored in principal.administrative_domainUsername stored in principal.user.userid |

| Hashes | Based on Hash algorithm.

|

| ParentProcessGuid | principal.process.product_specific_process_id set to

SYSMON:<ParentProcessGuid> |

| ParentProcessId | principal.process.pid |

| ParentImage | principal.process.file.full_path |

| ParentCommandLine | principal.process.command_line |

이벤트 ID: 2

| NXLog 필드 | UDM 필드 |

|---|---|

metadata.event_type set to FILE_MODIFICATION |

|

| RuleName | security_result.rule_name |

| UtcTime | metadata.event_timestamp |

| ProcessGuid | principal.process.product_specific_process_id set to

SYSMON:<ProcessGuid> |

| ProcessId | principal.process.pid |

| IntegrityLevel | The value for the field principal.process.integrity_level_rid

is determined based on the value of the field IntegrityLevel as follows:

|

| Image | principal.process.file.full_path |

| TargetFilename | target.file.full_path |

| CreationUtcTime | target.resource.attribute.labels.key set to CreationUtcTime and value

stored in target.resource.attribute.labels.value |

| PreviousCreationUtcTime | target.resource.attribute.labels.key set to PreviousCreationUtcTime and

value stored in target.resource.attribute.labels.value |

이벤트 ID: 3

| NXLog 필드 | UDM 필드 |

|---|---|

metadata.event_type set to NETWORK_CONNECTIONsecurity_result.action set to ALLOWnetwork.direction set to OUTBOUND |

|

| RuleName | security_result.rule_name |

| UtcTime | metadata.event_timestamp |

| ProcessGuid | principal.process.product_specific_process_id set to

SYSMON:<ProcessGuid> |

| ProcessId | principal.process.pid |

| IntegrityLevel | The value for the field principal.process.integrity_level_rid

is determined based on the value of the field IntegrityLevel as follows:

|

| Image | principal.process.file.full_path |

| User | Domain stored in principal.administrative_domainUsername stored in principal.user.userid |

| Protocol | network.ip_protocol |

| SourceIp | principal.ip |

| SourcePort | principal.port |

| DestinationIp | target.ip |

| DestinationHostname | target.hostname |

| DestinationPort | target.port |

이벤트 ID: 4

| NXLog 필드 | UDM 필드 |

|---|---|

metadata.event_type set to SETTING_MODIFICATIONtarget.resource.resource_type set to SETTINGtarget.resource.resource_subtype set to State |

|

| UtcTime | metadata.event_timestamp |

| State | target.resource.name |

| Version | metadata.product_version |

이벤트 ID: 5

| NXLog 필드 | UDM 필드 |

|---|---|

metadata.event_type set to PROCESS_TERMINATION |

|

| RuleName | security_result.rule_name |

| UtcTime | metadata.event_timestamp |

| ProcessGuid | principal.process.product_specific_process_id set to

SYSMON:<ProcessGuid> |

| ProcessId | target.process.pid |

| IntegrityLevel | The value for the field target.process.integrity_level_rid

is determined based on the value of the field IntegrityLevel as follows:

|

| Image | target.process.file.full_path |

이벤트 ID: 6

| NXLog 필드 | UDM 필드 |

|---|---|

metadata.event_type set to PROCESS_MODULE_LOAD |

|

| RuleName | security_result.rule_name |

| UtcTime | metadata.event_timestamp |

| ImageLoaded | principal.process.file.full_path |

| Hashes | The field populated is determined by the Hash algorithm.

|

| Signed | target.resource.attribute.labels.key set to Signed and value set to

target.resource.attribute.labels.value |

| Signature | target.resource.attribute.labels.key set to Signature and value stored in

target.resource.attribute.labels.value |

| SignatureStatus | target.resource.attribute.labels.key set to SignatureStatus and value

stored in target.resource.attribute.labels.value |

이벤트 ID: 7

| NXLog 필드 | UDM 필드 |

|---|---|

metadata.event_type set to PROCESS_MODULE_LOAD |

|

| RuleName | security_result.rule_name |

| UtcTime | metadata.event_timestamp |

| ProcessGuid | principal.process.product_specific_process_id set to

SYSMON:<ProcessGuid> |

| ProcessId | principal.process.pid |

| IntegrityLevel | The value for the field principal.process.integrity_level_rid

is determined based on the value of the field IntegrityLevel as follows:

|

| Image | principal.process.file.full_path |

| ImageLoaded | target.process.file.full_path |

| FileVersion | target.asset.software.version |

| Description | target.asset.software.description |

| Product | target.asset.software.name |

| Company | target.asset.software.vendor_name |

| Hashes | The field populated is determined by the Hash algorithm.

|

| Signed | target.resource.attribute.labels.key set to Signed and value stored in

target.resource.attribute.labels.value |

| Signature | target.resource.attribute.labels.key set to Signature Signature value in target.resource.attribute.labels.value |

| SignatureStatus | target.resource.attribute.labels.key set to SignatureStatus and value

stored in target.resource.attribute.labels.value |

이벤트 ID: 8

| NXLog 필드 | UDM 필드 |

|---|---|

metadata.event_type set to PROCESS_MODULE_LOAD |

|

| RuleName | security_result.rule_name |

| UtcTime | metadata.event_timestamp |

| SourceProcessGuid | principal.process.product_specific_process_id set to

SYSMON:<SourceProcessGuid> |

| SourceProcessId | principal.process.pid |

| SourceImage | principal.process.file.full_path |

| TargetProcessGuid | target.process.product_specific_process_id set to

SYSMON:<TargetProcessGuid> |

| TargetProcessId | target.process.pid |

| TargetImage | target.process.file.full_path |

이벤트 ID: 9

| NXLog 필드 | UDM 필드 |

|---|---|

metadata.event_type set to FILE_READ

If the |

|

| RuleName | security_result.rule_name |

| UtcTime | metadata.event_timestamp |

| ProcessGuid | principal.process.product_specific_process_id set to

SYSMON:<ProcessGuid> |

| ProcessId | principal.process.pid |

| IntegrityLevel | The value for the field principal.process.integrity_level_rid

is determined based on the value of the field IntegrityLevel as follows:

|

| Image | principal.process.file.full_path |

| Device | target.file.full_path |

이벤트 ID: 10

| NXLog 필드 | UDM 필드 |

|---|---|

metadata.event_type set to PROCESS_OPENtarget.resource.resource_subtype set to GrantedAccess |

|

| RuleName | security_result.rule_name |

| UtcTime | metadata.event_timestamp |

| SourceProcessGUID | principal.process.product_specific_process_id set to

SYSMON:<SourceProcessGUID> |

| SourceProcessId | principal.process.pid |

| SourceImage | principal.process.file.full_path |

| TargetProcessGUID | target.process.product_specific_process_id set to

SYSMON:<TargetProcessGUID> |

| TargetProcessId | target.process.pid |

| TargetImage | target.process.file.full_path |

| GrantedAccess | target.resource.name |

이벤트 ID: 11

| NXLog 필드 | UDM 필드 |

|---|---|

metadata.event_type set to FILE_CREATIONtarget.resource.resource_subtype set to CreationUtcTime |

|

| RuleName | security_result.rule_name |

| UtcTime | metadata.event_timestamp |

| ProcessGuid | principal.process.product_specific_process_id set to

SYSMON:<ProcessGuid> |

| ProcessId | principal.process.pid |

| IntegrityLevel | The value for the field principal.process.integrity_level_rid

is determined based on the value of the field IntegrityLevel as follows:

|

| Image | principal.process.file.full_path |

| TargetFilename | target.file.full_path |

| CreationUtcTime | target.resource.name |

이벤트 ID: 12

| NXLog 필드 | UDM 필드 |

|---|---|

If the Message the field contains CreateKey|CreateValue, then

metadata.event_type set to REGISTRY_CREATIONIf the Message field contains DeleteKey|DeleteValue, thenmetadata.event_type set to REGISTRY_DELETIONOtherwise, metadata.event_type set to REGISTRY_MODIFICATION |

|

| RuleName | security_result.rule_name |

| UtcTime | metadata.event_timestamp |

| ProcessGuid | principal.process.product_specific_process_id set to

SYSMON:<ProcessGuid> |

| ProcessId | principal.process.pid |

| IntegrityLevel | The value for the field principal.process.integrity_level_rid

is determined based on the value of the field IntegrityLevel as follows:

|

| Image | principal.process.file.full_path |

| TargetObject | target.registry.registry_key |

이벤트 ID: 13

| NXLog 필드 | UDM 필드 |

|---|---|

metadata.event_type set to REGISTRY_MODIFICATION |

|

| RuleName | security_result.rule_name |

| UtcTime | metadata.event_timestamp |

| ProcessGuid | principal.process.product_specific_process_id set to

SYSMON:<ProcessGuid> |

| ProcessId | principal.process.pid |

| IntegrityLevel | The value for the field principal.process.integrity_level_rid

is determined based on the value of the field IntegrityLevel as follows:

|

| Image | principal.process.file.full_path |

| TargetObject | target.registry.registry_key |

| Details | target.registry.registry_value_data |

이벤트 ID: 14

| NXLog 필드 | UDM 필드 |

|---|---|

metadata.event_type set to REGISTRY_MODIFICATION |

|

| RuleName | security_result.rule_name |

| UtcTime | metadata.event_timestamp |

| ProcessGuid | principal.process.product_specific_process_id set to

SYSMON:<ProcessGuid> |

| ProcessId | principal.process.pid |

| IntegrityLevel | The value for the field principal.process.integrity_level_rid

is determined based on the value of the field IntegrityLevel as follows:

|

| Image | principal.process.file.full_path |

| TargetObject | src.registry.registry_key |

| NewName | target.registry.registry_key |

이벤트 ID: 15

| NXLog 필드 | UDM 필드 |

|---|---|

metadata.event_type set to FILE_CREATION |

|

| RuleName | security_result.rule_name |

| UtcTime | metadata.event_timestamp |

| ProcessGuid | principal.process.product_specific_process_id set to

SYSMON:<ProcessGuid> |

| ProcessId | principal.process.pid |

| IntegrityLevel | The value for the field principal.process.integrity_level_rid

is determined based on the value of the field IntegrityLevel as follows:

|

| Image | principal.process.file.full_path |

| TargetFilename | target.file.full_path |

| CreationUtcTime | target.resource.attribute.labels.key set to CreationUtcTime and value

stored in target.resource.attribute.labels.value |

| Hash | The field populated is determined by the Hash algorithm.

|

이벤트 ID: 16

| NXLog 필드 | UDM 필드 |

|---|---|

metadata.event_type set to SETTING_MODIFICATION |

|

| UtcTime | metadata.event_timestamp |

| ProcessID | target.process.pid |

| Configuration | The value is stored in target.process.command_line when this field value

contains any command line or processThe value is stored in target.process.file.full_path when this field value

contains the configuration file path. |

| ConfigurationFileHash | The field populated is determined by the Hash algorithm.

|

이벤트 ID: 17

| NXLog 필드 | UDM 필드 |

|---|---|

metadata.event_type set to PROCESS_UNCATEGORIZEDtarget.resource.resource_type set to PIPE |

|

| RuleName | security_result.rule_name |

| UtcTime | metadata.event_timestamp |

| ProcessGuid | target.process.product_specific_process_id set to

SYSMON:<ProcessGuid> |

| ProcessId | target.process.pid |

| IntegrityLevel | The value for the field target.process.integrity_level_rid

is determined based on the value of the field IntegrityLevel as follows:

|

| PipeName | target.resource.name |

| Image | target.process.file.full_path |

이벤트 ID: 18

| NXLog 필드 | UDM 필드 |

|---|---|

metadata.event_type set to PROCESS_UNCATEGORIZEDtarget.resource.resource_type set to PIPE |

|

| RuleName | security_result.rule_name |

| UtcTime | metadata.event_timestamp |

| ProcessGuid | target.process.product_specific_process_id set to

SYSMON:<ProcessGuid> |

| ProcessId | target.process.pid |

| IntegrityLevel | The value for the field target.process.integrity_level_rid

is determined based on the value of the field IntegrityLevel as follows:

|

| PipeName | target.resource.name |

| Image | target.process.file.full_path |

이벤트 ID: 19

| NXLog 필드 | UDM 필드 |

|---|---|

metadata.event_type set to USER_RESOURCE_ACCESS |

|

| RuleName | security_result.rule_name |

| UtcTime | metadata.event_timestamp |

| Operation | |

| User | The Domain is stored in principal.administrative_domainThe Username is stored in principal.user.userid |

| EventNamespace | target.file.full_path |

| Name | target.application |

| Query | target.resource.name |

이벤트 ID: 20

| NXLog 필드 | UDM 필드 |

|---|---|

metadata.event_type set to USER_RESOURCE_ACCESS |

|

| RuleName | security_result.rule_name |

| UtcTime | metadata.event_timestamp |

| Operation | target.resource.attribute.labels.key set to Operation and the value is

stored in target.resource.attribute.labels.value |

| User | The domain is stored in principal.administrative_domainThe Username is stored in principal.user.userid |

| Name | target.resource.attribute.labels.key set to Name Name value in target.resource.attribute.labels.value |

| Type | target.resource.attribute.labels.key set to Type and the value is stored

in target.resource.attribute.labels.value |

| Destination | target.resource.name |

이벤트 ID: 21

| NXLog 필드 | UDM 필드 |

|---|---|

metadata.event_type set to USER_RESOURCE_ACCESS |

|

| RuleName | security_result.rule_name |

| UtcTime | metadata.event_timestamp |

| Operation | target.resource.attribute.labels.key set to Operation and the value is

stored in target.resource.attribute.labels.value |

| User | The domain is stored in principal.administrative_domainThe username is stored in principal.user.userid |

| Consumer | target.resource.attribute.labels.key set to Consumer and the value is

stored in target.resource.attribute.labels.value |

| Filter | target.resource.name |

이벤트 ID: 22

| NXLog 필드 | UDM 필드 |

|---|---|

metadata.event_type set to NETWORK_DNSnetwork.application_protocol set to DNS |

|

| RuleName | security_result.rule_name |

| UtcTime | metadata.event_timestamp |

| ProcessGuid | principal.process.product_specific_process_id set to

SYSMON:<ProcessGuid> |

| ProcessId | principal.process.pid |

| IntegrityLevel | The value for the field principal.process.integrity_level_rid

is determined based on the value of the field IntegrityLevel as follows:

|

| QueryName | network.dns.questions |

| QueryStatus | Stored in security_result.summary as Query Status: <QueryStatus> |

| QueryResults | Type is saved to network.dns.answers.type with values separated by a

semicolon (;)Data is saved to network.dns.answers.data Values that do not have type are mapped to network.dns.answers.data. |

| Image | principal.process.file.full_path |

이벤트 ID: 23

| NXLog 필드 | UDM 필드 |

|---|---|

metadata.event_type set to FILE_DELETION |

|

| RuleName | security_result.rule_name |

| UtcTime | metadata.event_timestamp |

| ProcessGuid | principal.process.product_specific_process_id set to

SYSMON:<ProcessGuid> |

| ProcessId | principal.process.pid |

| IntegrityLevel | The value for the field principal.process.integrity_level_rid

is determined based on the value of the field IntegrityLevel as follows:

|

| User | Domain stored into principal.administrative_domainUsername stored in principal.user.userid |

| Image | principal.process.file.full_path |

| TargetFilename | target.file.full_path |

| Hashes | The field populated is determined by the Hash algorithm.

|

| IsExecutable | Field target.resource.attribute.labels.key set to IsExecutable and the

value is stored in target.resource.attribute.labels.value |

| Archived | target.resource.attribute.labels.key set to Archived and the value is

stored in target.resource.attribute.labels.value |

이벤트 ID: 24

| NXLog 필드 | UDM 필드 |

|---|---|

metadata.event_type set to RESOURCE_READ |

|

| RuleName | security_result.rule_name |

| UtcTime | metadata.event_timestamp |

| ProcessGuid | target.process.product_specific_process_id set to

SYSMON:<ProcessGuid> |

| ProcessId | principal.process.pid |

| IntegrityLevel | The value for the field principal.process.integrity_level_rid

is determined based on the value of the field IntegrityLevel as follows:

|

| Image | target.process.file.full_path target.resource.name |

| ClientInfo | ip stored in target.iphostname stored in target.hostnameuser stored in principal.user.userid |

| Hashes | The field populated is determined by the Hash algorithm.

|

| Archived | target.resource.attribute.labels.key set to Archived and value stored in

target.resource.attribute.labels.value |

이벤트 ID: 25

| NXLog 필드 | UDM 필드 |

|---|---|

metadata.event_type set to PROCESS_LAUNCH |

|

| RuleName | security_result.rule_name |

| UtcTime | metadata.event_timestamp |

| ProcessGuid | target.process.product_specific_process_id stored as

SYSMON:<ProcessGuid> |

| ProcessId | principal.process.pid |

| IntegrityLevel | The value for the field principal.process.integrity_level_rid

is determined based on the value of the field IntegrityLevel as follows:

|

| Image | target.process.file.full_path |

이벤트 ID: 26

| NXLog 필드 | UDM 필드 |

|---|---|

metadata.event_type set to FILE_DELETION |

|

| RuleName | security_result.rule_name |

| UtcTime | metadata.event_timestamp |

| ProcessGuid | principal.process.product_specific_process_id set to

SYSMON:<%{ProcessGuid}> |

| ProcessId | principal.process.pid |

| IntegrityLevel | The value for the field principal.process.integrity_level_rid

is determined based on the value of the field IntegrityLevel as follows:

|

| User | Domain set to principal.administrative_domainUsername set to principal.user.userid |

| Image | principal.process.file.full_path |

| TargetFilename | target.file.full_path |

| Hashes | Based on Hash algorithm. MD5 set to target.process.file.md5SHA256 set to target.process.file.sha256SHA1 set to target.process.file.sha1 |

| IsExecutable | target.resource.attribute.labels.key set to IsExecutable & value in

target.resource.attribute.labels.value |

이벤트 ID: 29

| NXLog 필드 | UDM 필드 |

|---|---|

metadata.event_type set to FILE_CREATION |

|

| RuleName | security_result.rule_name |

| UtcTime | metadata.event_timestamp |

| ProcessGuid | principal.process.product_specific_process_id is set to

SYSMON:<PROCESS_GUID>

PROCESS_GUID is the ProcessGuid. The ProcessGuid field is a unique value for this process across a domain to make event correlation easier.

|

| ProcessId | principal.process.pid |

| IntegrityLevel | The value for the field principal.process.integrity_level_rid

is determined based on the value of the field IntegrityLevel as follows:

|

| User | Domain is set to principal.administrative_domainUsername is set to principal.user.userid |

| Image | principal.process.file.full_path |

| TargetFilename | target.file.full_path |

| Hashes | Based on the hash algorithm, the following values are set:

|

이벤트 ID: 255

| NXLog 필드 | UDM 필드 |

|---|---|

metadata.event_type set to SERVICE_UNSPECIFIEDmetadata.product_event_type set to Error - [255]target.application set to Microsoft Sysmon |

|

| UtcTime | metadata.event_timestamp |

| ID | security_result.summary |

| Description | security_result.description |