Auf dieser Seite wird erläutert, wie Sie Sicherheitsinformationen zu Cloud Build aufrufen Builds über die Seitenleiste Sicherheitsinformationen in der Google Cloud Console.

Die Seitenleiste Sicherheitsinformationen bietet einen allgemeinen Überblick über mehrere Sicherheitsmetriken. Über die Seitenleiste können Sie Risiken in Ihres Build-Prozesses.

In diesem Bereich werden die folgenden Informationen angezeigt:

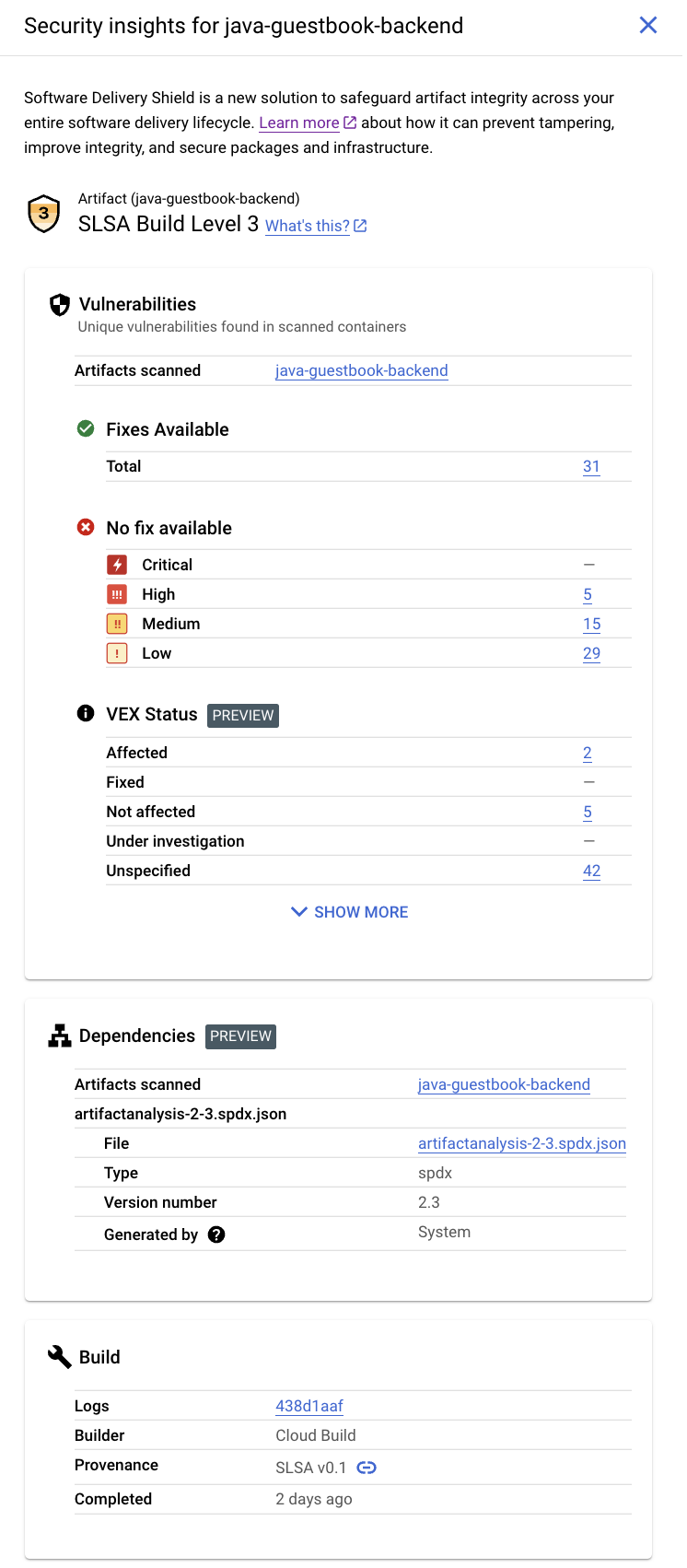

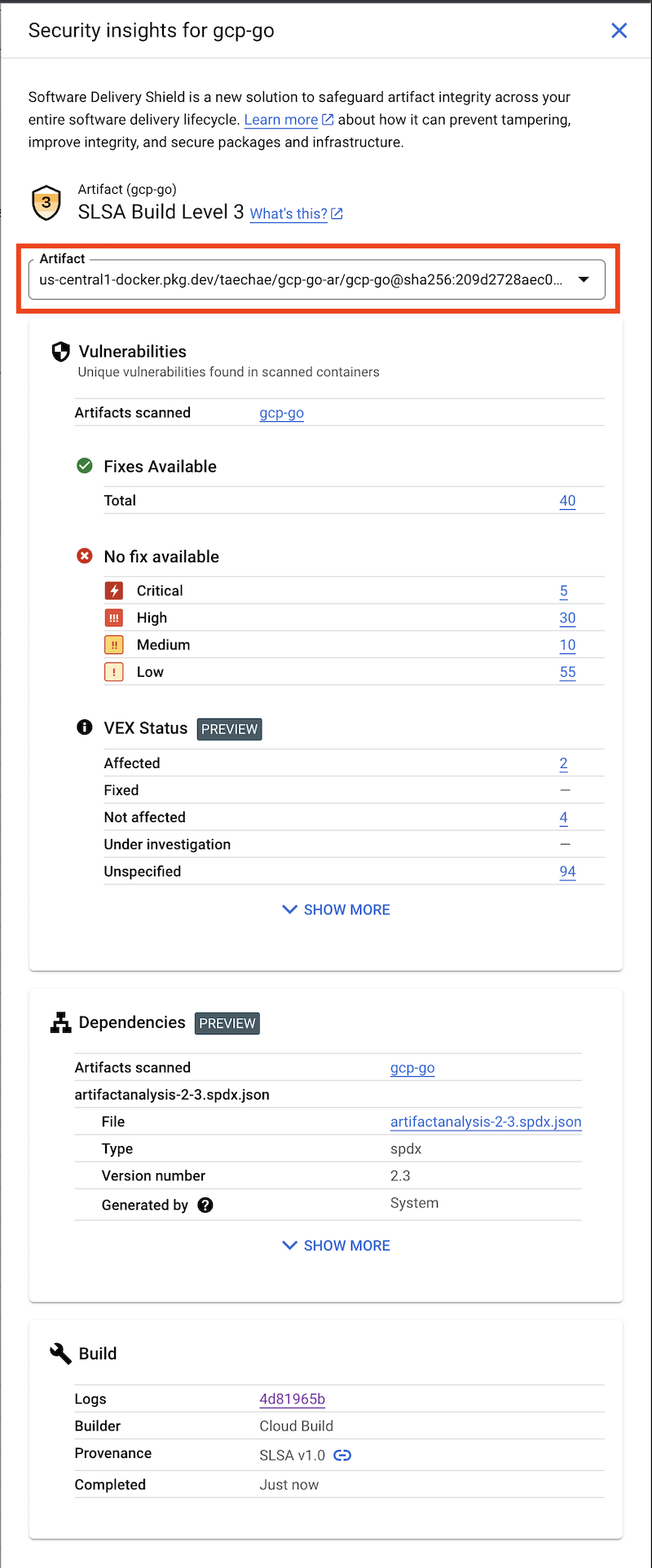

- SLSA-Ebene (Supply-Chain Levels for Software Artifacts): Identifiziert die Reifestufe Ihres Software-Build-Prozesses gemäß der SLSA Spezifikation. Für Beispiel: Dieser Build hat das SLSA-Level 3 erreicht.

- Sicherheitslücken: Eine Übersicht über alle in Ihren Artefakten gefundenen Sicherheitslücken und der Name des Bilds, das von der Artefaktanalyse gescannt wurde. Sie können auf den Bildnamen klicken, um die Details zu Sicherheitslücken aufzurufen. Im Screenshot können Sie beispielsweise auf java-guestbook-backend klicken.

- VEX-Status (Vulnerability Exploitability eXchange) für die erstellten Artefakte.

- Software-Materialliste (SBOM) für die Build-Artefakte.

- Build-Details: Details des Builds wie der Builder und der Link zum Aufrufen von Logs.

Scannen nach Sicherheitslücken aktivieren

Im Bereich Security Insights (Sicherheitsinformationen) werden Daten aus Cloud Build und aus der Artefaktanalyse. Die Artefaktanalyse ist ein Dienst, der in Betriebssystem-, Java- (Maven) und Go-Pakete, wenn Sie Build-Artefakte in Artifact Registry hochladen.

Sie müssen das Scannen auf Sicherheitslücken aktivieren, um alle Sicherheitsfunktionen Statistiken angezeigt.

Aktivieren Sie die Container Scanning API, um das Scannen auf Sicherheitslücken zu aktivieren.

Build ausführen und Build-Artefakt speichern in Artifact Registry Die Build-Artefakte werden von der Artefaktanalyse automatisch gescannt.

Das Scannen auf Sicherheitslücken kann je nach Größe des erstellen.

Weitere Informationen zum Scannen auf Sicherheitslücken finden Sie unter Automatisch Scannen.

Für das Scannen fallen Kosten an. Weitere Informationen finden Sie unter Preise .

Berechtigungen zum Ansehen von Statistiken gewähren

Wenn Sie sich Sicherheitsinformationen in der Google Cloud Console ansehen möchten, benötigen Sie das folgenden IAM-Rollen oder eine Rolle mit gleichwertige Berechtigungen. Wenn Artifact Registry und Artefaktanalyse die in verschiedenen Projekten ausgeführt werden, Rolle „Betrachter von Container Analysis-Vorkommen“ oder entsprechende Rolle Berechtigungen im Projekt, in dem die Artefaktanalyse ausgeführt wird.

- Cloud Build-Betrachter (

roles/cloudbuild.builds.viewer): Hier können Sie Statistiken zu einem Build aufrufen. - Betrachter von Container Analysis-Vorkommen

(

roles/containeranalysis.occurrences.viewer): Sicherheitslücken und Informationen zu Abhängigkeiten enthält.

Seitenleiste „Sicherheitsstatistiken“ aufrufen

So rufen Sie den Bereich Sicherheitsinformationen auf:

Öffnen Sie in der Google Cloud Console die Seite Build-Verlauf:

Wählen Sie Ihr Projekt aus und klicken Sie auf Öffnen.

Wählen Sie im Drop-down-Menü Region die Region aus, in der Sie Ihre Kampagne ausgeführt haben. erstellen.

Suchen Sie in der Tabelle mit den Builds die Zeile mit dem Build, für den Sie Sicherheitsinformationen ansehen möchten.

Klicken Sie in der Spalte Sicherheitsinformationen auf Ansehen.

Die Seitenleiste Sicherheitsinformationen wird geöffnet.

[Optional] Wenn Ihr Build mehrere Artefakte erzeugt, wählen Sie das Artefakt aus für die Sie Sicherheitsinformationen im Drop-down-Menü Artefakt ansehen möchten .

Daraufhin wird der Bereich Sicherheitsinformationen für das ausgewählte Artefakt angezeigt.

SLSA-Ebene

Preise auf SLSA-Ebene des aktuellen Sicherheitsniveaus Ihres Builds basierend auf Richtlinien.

Sicherheitslücken

Auf der Karte Vulnerabilities (Sicherheitslücken) werden die Vorkommen von Sicherheitslücken angezeigt, und VEX-Status für die Build-Artefakte.

Artefaktanalyse unterstützt das Scannen nach Container-Images, die per Push-Befehl an Artifact Registry: Die Scans erkennen Sicherheitslücken in Betriebssystempaketen und Anwendungspaketen die in Java (Maven) oder Go erstellt wurden.

Scanergebnisse sind nach Schweregrad sortiert Level Der Schweregrad ist eine qualitative Bewertung, die auf der Ausnutzbarkeit, dem Umfang, den Auswirkungen und der Reife der Sicherheitslücke basiert.

Klicken Sie auf den Image-Namen, um die Artefakte aufzurufen, die auf Sicherheitslücken geprüft wurden.

Artefaktanalyse für jedes an Artifact Registry übertragene Container-Image eine zugehörige VEX-Anweisung speichern. VEX ist eine Art von Sicherheitswarnung, die angibt, ob ein Produkt von einer bekannten Sicherheitslücke betroffen ist.

Jede VEX-Anweisung enthält:

- Der Herausgeber der VEX-Erklärung

- Das Artefakt, für das die Anweisung geschrieben wird

- Bewertung der Sicherheitslücken (VEX-Status) für alle bekannten Sicherheitslücken

Abhängigkeiten

Auf der Karte Abhängigkeiten wird eine Liste von SBOMs mit Abhängigkeiten.

Wenn Sie ein Container-Image mit Cloud Build erstellen und per Push übertragen an Artifact Registry übertragen, kann die Artefaktanalyse SBOM-Einträge für die übertragenen Images.

Ein SBOM ist ein vollständiges Inventar einer Anwendung, das die Pakete identifiziert, von der Software abhängt. Die Inhalte können Drittanbieter-Software von Anbietern, interne Artefakte und Open-Source-Bibliotheken.

Build

Die Karte „Build“ enthält die folgenden Informationen:

- Logs – Links zu den Informationen des Build-Logs

- Builder – Builder-Name

- Completed (Abgeschlossen): Seit Abschluss des Builds verstrichene Zeit

- Herkunft: überprüfbare Metadaten zu einem Build

Herkunftsmetadaten enthalten Details wie die Digests der erstellten Images, Speicherorte der Eingabequellen, Build-Toolchain, Build-Schritte und Build Dauer Sie können auch Builds validieren, Herkunft jederzeit ändern.

Damit Ihre zukünftigen Builds Informationen zur Herkunft enthalten, konfigurieren Sie Cloud Build, um die Herkunft Ihrer Images zu verlangen Metadaten.

Cloud Build mit Software Delivery Shield verwenden

Die Seitenleiste Sicherheitsinformationen in Cloud Build ist eine Komponente des Software Delivery Shield-Lösung Software Delivery Shield ist eine vollständig verwaltete End-to-End-Sicherheitslösung für die Softwarelieferkette, um den Sicherheitsstatus von Entwicklungs-Workflows und -Tools, Software Abhängigkeiten, CI/CD-Systeme zum Erstellen und Bereitstellen der Software und Laufzeit Google Kubernetes Engine und Cloud Run.

Erfahren Sie, wie Sie Cloud Build mit anderen Komponenten von Software Delivery Shield zur Verbesserung des Sicherheitsstatus Ihres Softwarelieferkette, siehe Software Delivery Shield Übersicht.

Nächste Schritte

- Software Delivery verwenden Shield.

- Weitere Informationen zur Sicherheit der Softwarelieferkette .

- Weitere Informationen zum Speichern und Anzeigen von Builds Logs

- Build-Fehler beheben